Schutz vor Datenverlusten mit Endpoint Protector.

Schützen Sie Ihr Netzwerk vor Datenverlusten in die Cloud, durch E-mail oder durch mobile Speichergeräte (Data Loss Prevention)

Tragbare Datenspeicher wie USB Sticks und die vermehrte Verwendung von Cloud Diensten oder Web-basierter E-mail erschwert die Kontrolle über den Datenfluß im Unternehmen.

Hierbei setzen wir auf CoSoSys, den Spezialisten für Netzwerk-Gerätekontrolle, Schnittstellensicherheit und den Schutz vor Datenverlust für Windows, Mac und Linux Computer.

Endpoint Protector verhindert Datenverluste und Datendiebstahl indem Daten vor dem Transfer inspiziert, protokolliert oder gesperrt werden bevor diese in die Cloud, per E-Mail oder über Computerschnittstellen von Benutzer kopiert werden können.

Mit Endpoint Protector wird zuverlässig und unkompliziert gesteuert wer welche Dateien wie verschieben darf.

Ihr CoSoSys Endpoint Protector-Partner.

Endpoint Protector die Lösung für den Schutz Ihrer Daten.

Endpoint Protector ist eine Lösung zur Gerätekontrolle, Datenverlust-Prävention und für Mobile Device Management. Windows- Mac- und Linux-Endpunkte sowie iOS- und Android Mobilgeräte werden geschützt.

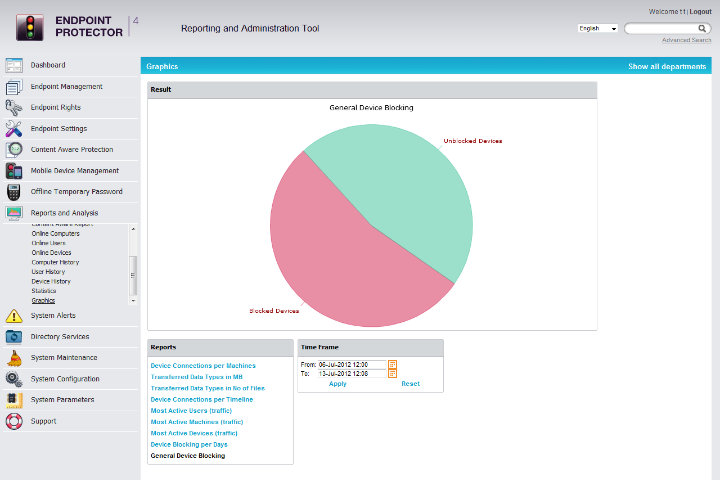

Der Fokus liegt darauf, Unternehmensnetzwerke jeder Größenordnung gegen Datenlecks und Datendiebstähle sowie gegen Datenverluste über Online-Anwendungen (wie Cloud-Dienste, E-Mail) abzusichern, die sich meist rufschädigende und teure Auswirkungen haben. Es wird eine dreistufige Funktionsweise verwendet: alle Computerschnittstellen werden gesperrt, selektiv geöffnet sowie Geräteaktivitäten und Datentransfer revisionssicher aufgezeichnet. Mobilgeräte werden „over the air“ kontrolliert.

Optional kann erzwungen werden, dass Datentransporte nur in verschlüsselter Form stattfinden. Es ist eine Hardware Appliance und eine virtuelle Appliance erhältlich. Beide Lösungen sind in wenigen Minuten betriebsbereit konfiguriert und gewährleisten verbesserte Sicherheit ohne die Produktivität zu beeinflussen. Endpoint Protector macht das Arbeiten angenehmer, sicherer und bietet einen hervorragenden ROI.

Vorteile Endpoint Protector

- Gerätekontrolle (Device Control)

- Content Aware Protection

- Mobile Device Management

- Virtuelle/Hardware Appliance

Schutzmechanismen Endpoint Protector

Gerätekontrolle/ Schnittstellensicherheit (Device Control)

Für Windows, Mac, Linux

Kontrollieren Sie die Geräteaktivitäten im Netzwerk über eine benutzerfreundliche Weboberfläche. Strenge Richtlinien bei der Verwendung mobiler Speichergeräte sorgen für ein proaktiv geschütztes Arbeitsumfeld.

Highlights:

- Gerätekontrolle für Windows, Mac OS X und Linux

Schützen Sie Ihre Endpunkte durch proaktive Sicherheitsrichtlinien, loggen und zeichnen Sie Dateitransfers auf (Datei Tracing / Datei Shadowing). - Stoppt Datenverluste/ -Diebstahl über tragbare Speichermedien

Sperren oder kontrollieren Sie alle Datentransfers über Schnittstellen und Speichermedien wie USB-Geräte. - Berechtigungen auf Geräte(klassen)-Ebene

Legen Sie fest, welche an PC oder Mac angeschlossene Geräte(klassen) über welche Berechtigungen verfügen sollen. - Spezifische Berechtigungen für Geräteklassen

Bestimmen Sie die Berechtigungen einzelner Geräte(klassen), Computer, User, etc.

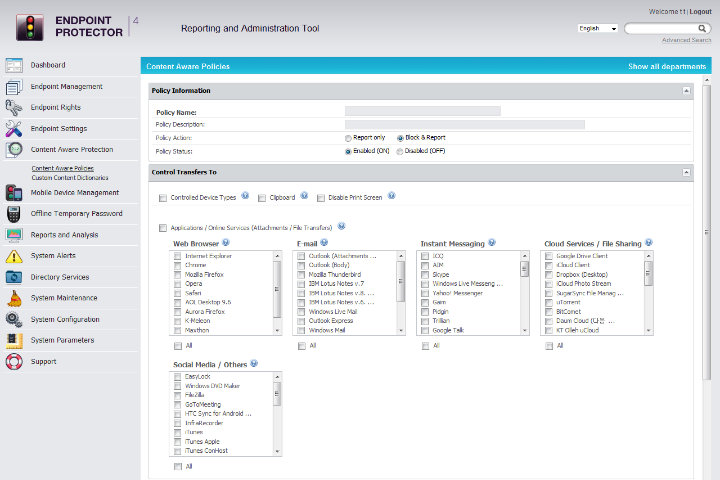

Content Aware Protection

Für Windows, Mac

Dateiinhalte werden vor dem kopieren/versenden auf sensible Inhalte geprüft um Datenverluste durch Anwendungen wie Dropbox oder E-Mail Clients zu verhindern.

Highlights:

- Content Aware Richtlinien einfach erstellen

Bestimmen Sie mit wenigen Klicks Richtlinien für Windows oder Mac OS X und schützen Sie damit Daten vor Diebstahl und Verlust. - Anzeige von Datentransfers mittels Applikationen

Verhindern Sie Datenlecks, die bei der Verwendung von verbreiteten Applikationen, Cloud- und Web-Diensten wie Dropbox, Web-Browser, Webmail und E-Mail Clients entstehen. - Schützen Sie vordefinierte Inhalte wie Kreditkartendaten

Schränken Sie die Möglichkeiten ein, Kreditkartendaten, Sozialversicherungsnummern und ähnliche Personal Identifiable Informationen (PII) zu kopieren und transferieren. - Dateitypen / Individuelles Wörterbuch

Verhindern Sie den Transfer bestimmter Dateitypen oder Daten mit festgelegten, Schlüsselwörtern ein. Erstellen Sie dazu ein Wörterbuch mit individuellen Signalwörtern.

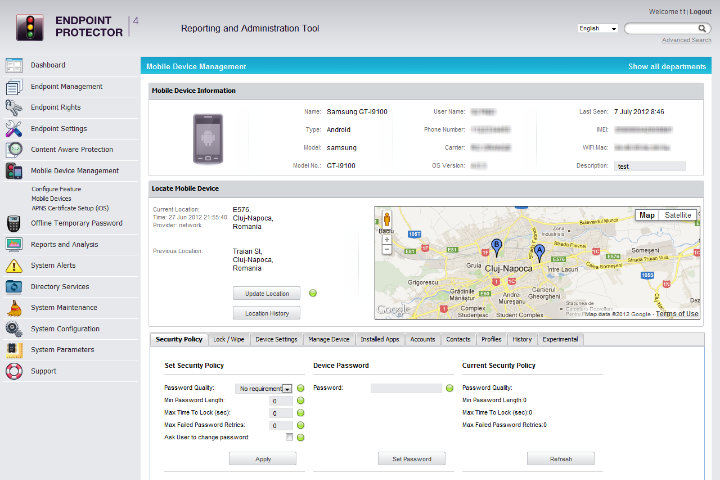

Mobile Device Management

Für iOS, Android

Kontrolliert die Verwendung von Smartphones (iOS und Android) sowie Tablet-PCs im Unternehmensnetzwerk und setzt individuelle Sicherheitsrichtlinien um.

Virtuelle/Hardware Appliance

On-premise DLP

Endpoint Protector 4 ist als Hardware und Virtual Appliance erhältlich und benötigt keine komplizierte Installation.

Preisübersicht Endpoint Protector

Endpoint Protector1

Preis auf Anfrage

- Device Control – Gerätekontrolle

- Content Aware Protection (optional)

- Mobile Device Management (optional)

Verwaltungssoftware

inklusive

- einfache Administration

- von überall aus erreichbar

- keine zusätzliche Hardware

1 Jährliche Endproduktlizenz. Verfügbar für

Alle Preise pro Stück zzgl. MwSt.

Interessiert? am Datenschutz mit Endpoint Protector.

Ja, ich interessiere mich für den Schutz meiner Daten gegen böswilligen Diebstahl oder unbeabsichtigten Verlust.

Nutzen Sie unser Kontaktformular oder kontaktieren Sie uns direkt, gerne übernehmen wir auch Installation und Betreuung der Systeme für Sie.